2021年のランキングですが、

8/9位 HTTPスマグリング、

6位 キャッシュポイズニング

5位 OAuthアタック、

4位 JSのプロトタイプ汚染

は、アカデミーでもラボがあり馴染みがあるのですが、

1位の「依存関係の混乱」は、読んで衝撃を受けました。

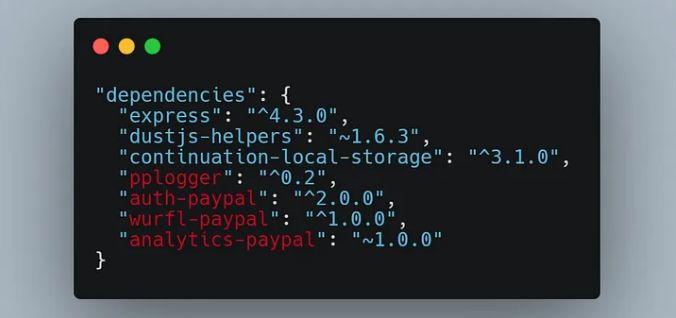

package.jsonでおなじみのnpmシステムですが、

悪意のあるNode パッケージを

npmレジストリにアップロードすることで

それを要求したシステムで悪意のコードを

実行できるというものです。

*ブログの方に詳細がのってます

*正規の手続きを踏まないと法に触れますので、周りの環境で試さないで下さい。

webのシステムは急激に発展したけど、

やはり至るところに穴があるんだなと。

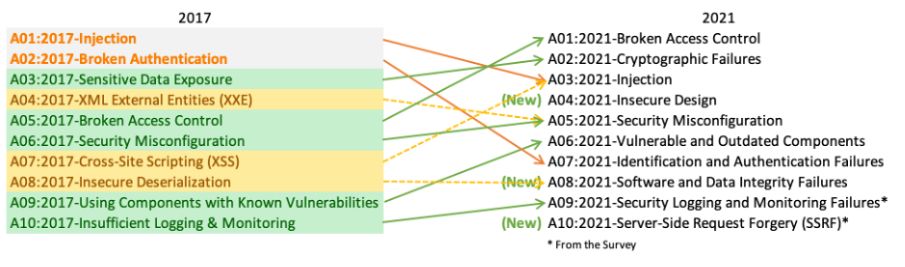

owasp2021を見ていても、出てこないし、

owaspは、もはや毎年出した方がいいのでは?(関係者さん、無茶言ってすみません。

毎年のように、新たな攻撃手法が生まれますが、海外には、

犯罪者より先に見つけて、企業に報告する研究者がたくさんいるようです。

*クライアントdesyncという最近の攻撃手法は、portswigger社が発見したようです。

世界の波に乗っていく必要があると思うので、

今後も、portswigger社のような調査・研究機関の情報やトレーニングをウオッチしていこうと思います。

まず、academyのマスターからですね。

*実際ラボをやった手順は、技術ブログで公開させて頂いてます。

*手順複雑なものもありますが、バグバウンティなどは、やはり手順増えてくると思いますので、

ツールも含め、慣れていくのにいいと思ってます。

2023年は、スマグリングやキャッシュポイズニング攻撃ができるよう

(バグバウンティや研究用です)練習していきたいと思います。

あとトレーニングは、1人でやっているとつらくなる時もあると思うので、

トレーニング仲間の和みたいなものを、セミナーやリアルな場で作っていけたらと思います!

*うまい感じで教えあえる環境がいいですね。習得に時間かかりますし、分からない問題があれば落ち込むこともありますんで。

^^)-

コメント