owasp10 2021 A04に、安全が確認されない不安な設計という項目があります。

他の脆弱性項目は分かりやすいですが、不安な設計って何だろうと、疑問に思っていたのですが、

「常に脅威を評価し、既知の攻撃方法を防ぐためにコードを堅牢に設計し、テストする文化と方法論のことです」

とありますので、個別の脆弱性の話でなく、セキュリティ対策の為のPDCAをまわす方法論の話しかと理解しました。

シフトレフトや、DevSecOpsなどの用語も並んでますし。

セキュア開発ライフサイクル

何らかのセキュアデザインパターン

「ペイブド・ロード」方法論

安全なコンポーネントライブラリ

ツール

脅威のモデル化

が必要とのこと

たくさんあって、大変そうですが、

これはもちろん、組織の規模、開発対象によって変わってくると思います。

OWASP ソフトウエアセキュリティ保証成熟度モデル(OWASP SAMM)を活用しましょう

とあるので、SAMMって何者かを調べてみました。

これらの中から必要な項目を3~12ヶ月の期間で、継続的にまわすとのことです。

セキュリティチャンピオン(推進担当)も決めるといいとのこと。

理解するには、とりあえず始めなさい!とあります。アメリカっぽいですね。

スコープ、関係者など定義して、

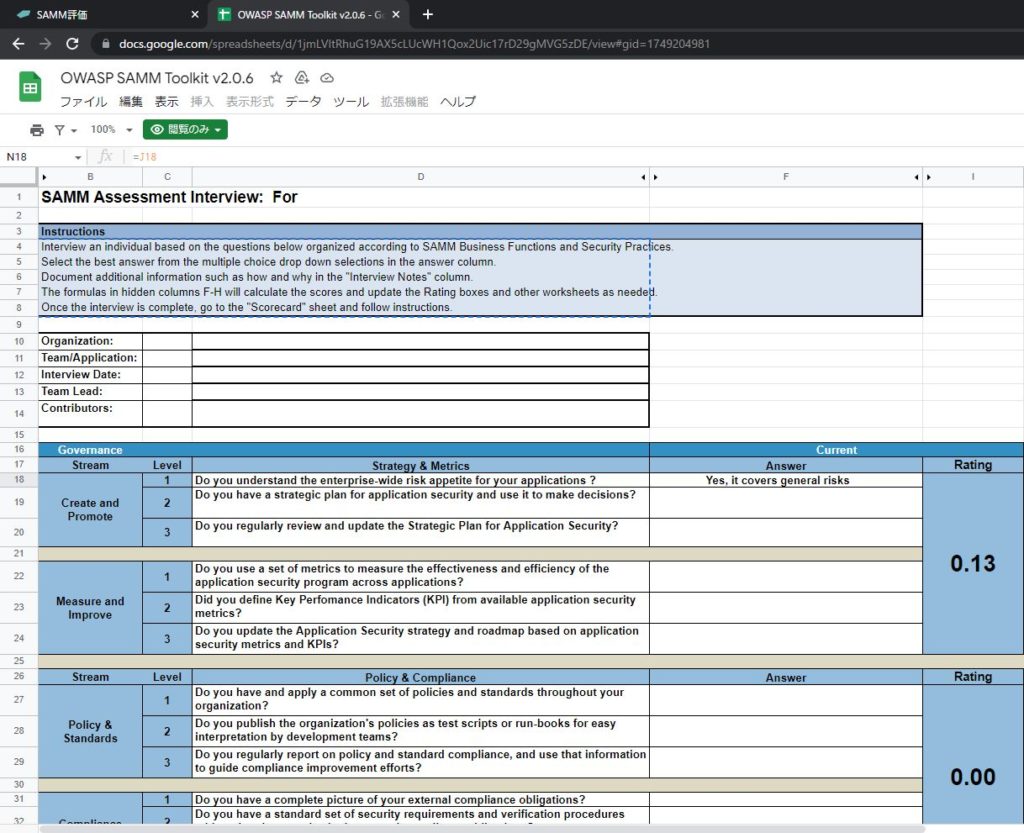

関係者にインタビューして、

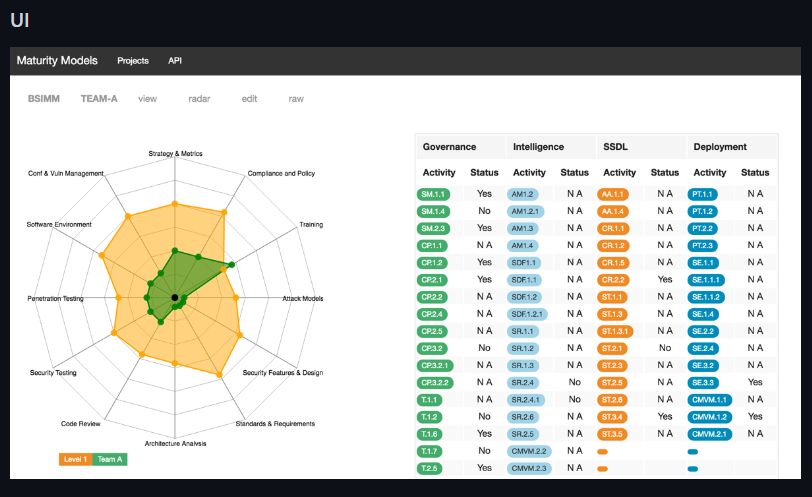

シートに入れると、カテゴリごとにグラフ化されるから

PDCAまわしてということらしいです。

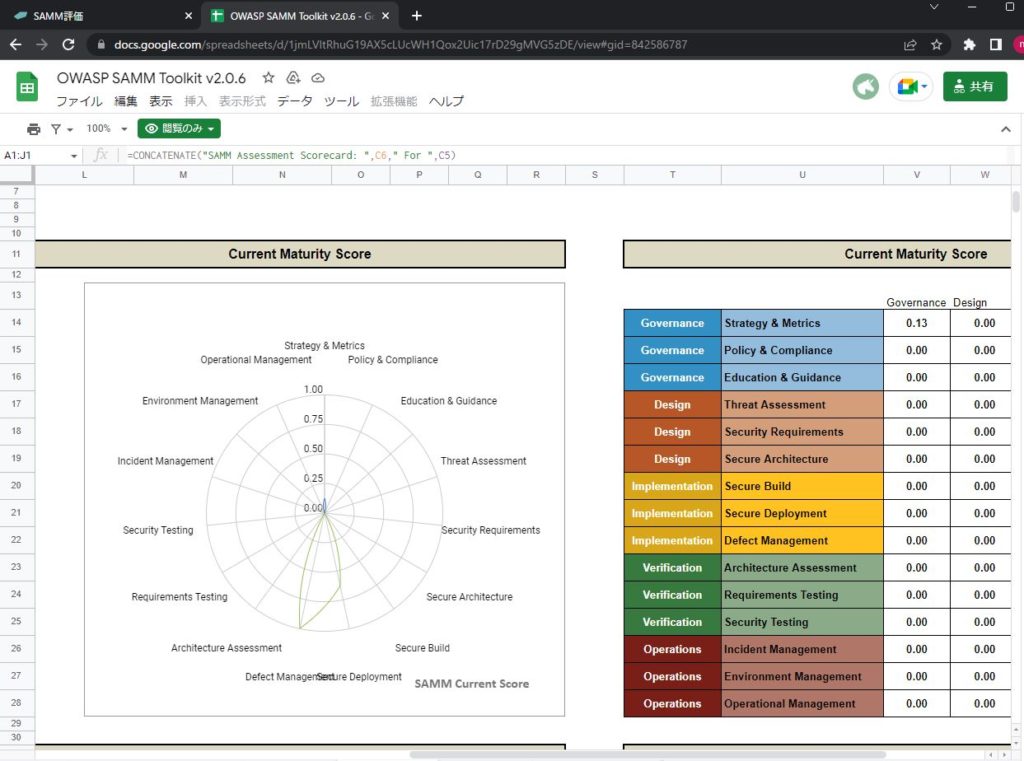

OWASP SAMM Toolkitというものが、googleスプレッドシートで提供されています。

https://docs.google.com/spreadsheets/d/1jmLVltRhuG19AX5cLUcWH1Qox2Uic17rD29gMVG5zDE/view#gid=1649885013

社内インタビューのシートがあります

インタビュー内容の結果から、今の状況をグラフ化してくれるようです

ロードマップのシートです。さらにインタビューは続きます。

レーダーチャートにしてくれるツールのようです

ややこしい社内セキュリティの取り組みを可視化して、次の作戦を立てていくんですね。

で、これを定期的に回しますので、

・今年は、DASTのトレーニングもう少しいるかな

・ここの要素が弱い。診断の依頼増やそう

とか分かり、当社としてもご提案させて頂きやすいのかなと思います。

今日は、owasp a04は、開発体制の話では?ということと、SAMMのご紹介でした。(^^

コメント