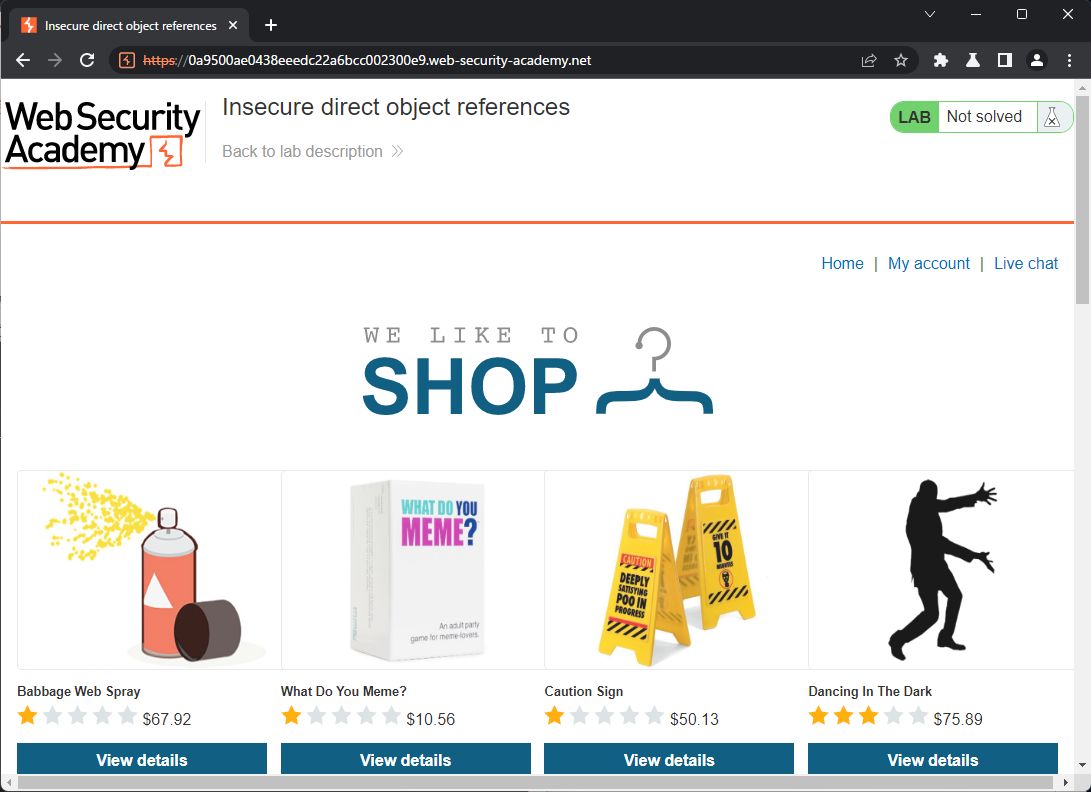

Lab: Insecure direct object references

今回は、チャット機能の脆弱性。

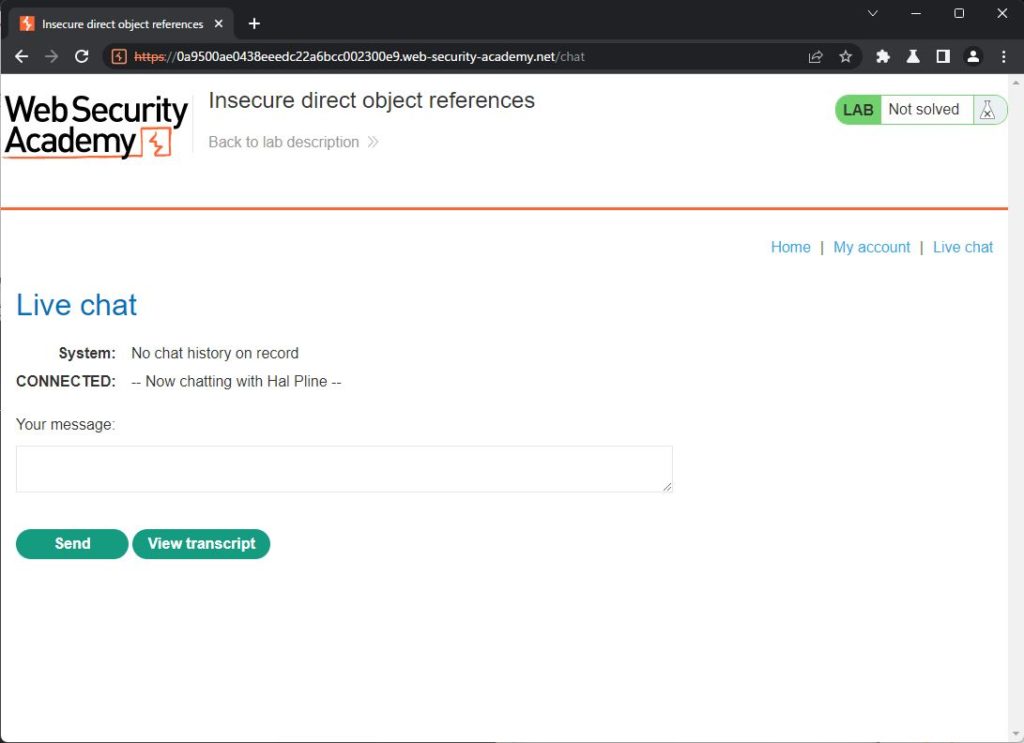

Live chatリンクをクリック

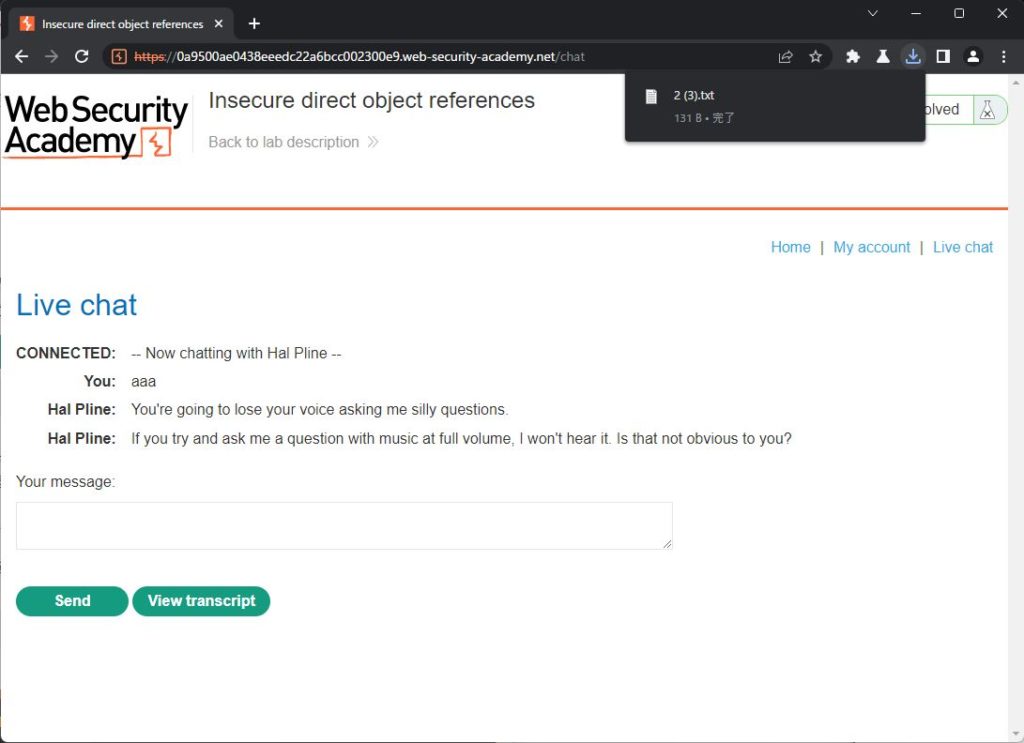

フォームに何か文字を入れて、send

View transcriptをクリック

すると、2.txtがダウンロードされた

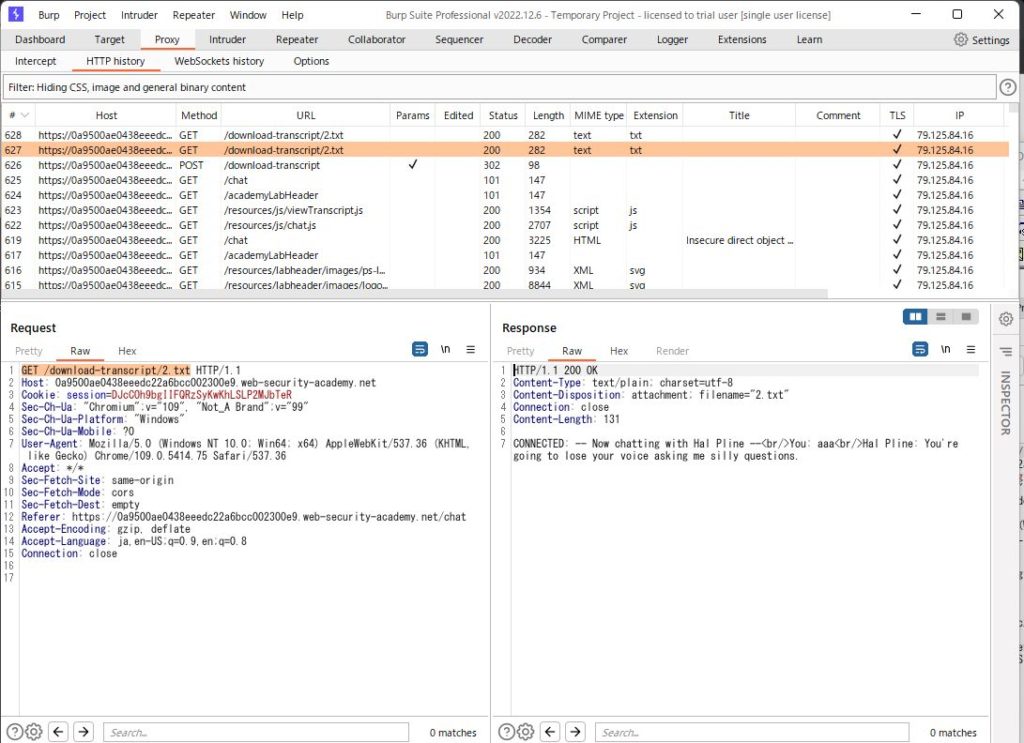

ヒストリーを見ると

GET /download-transcript/2.txt

というリクエストが出ている

なぜ、2から? ということは、1.txtも存在するのでは?

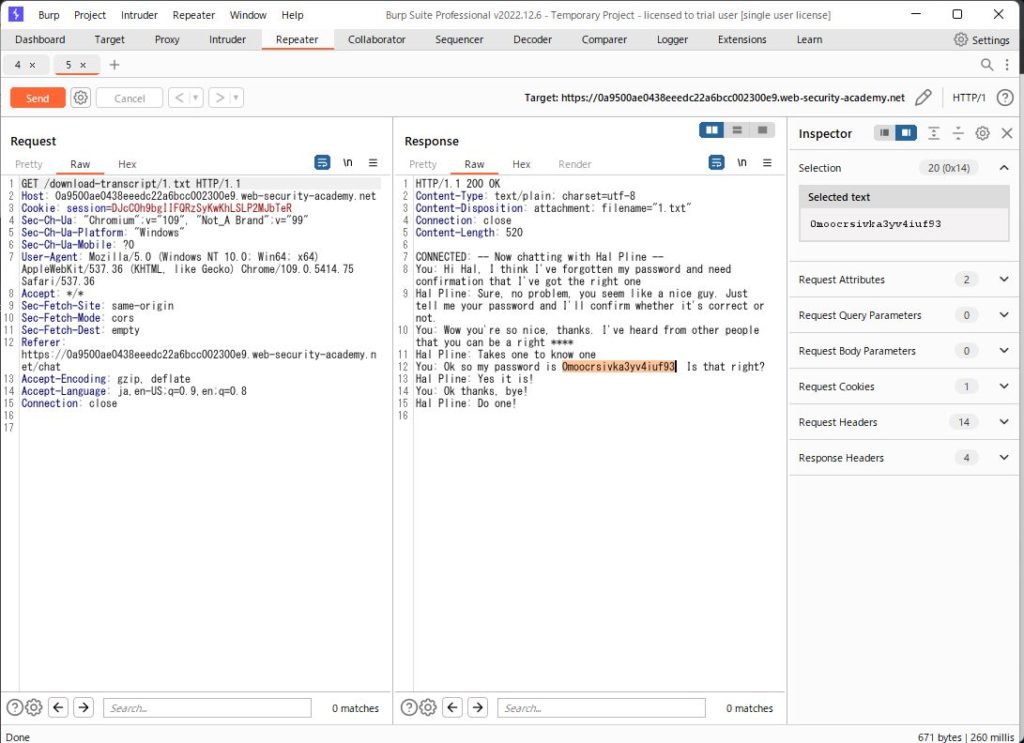

上のリクエストをリピータに送って

URLの 2.txt の部分を1.txtに書き換え、send

レスポンスにパスワードが表示されている

carlosのものだと思われる

このアカウント情報でログインして、クリア!

–)v

コメント