オフィスの侵入テストってどうするんだろうと思って、調べてみました。

実際、PCを買って、windows serverOSを入れてというのを思いついたのですが、場所も費用もかかります。

最近、virtualboxを触りますので、そちらについて調べるとisoイメージ(3ヶ月?試供版)がありました。

1台のPCで、仮想マシンが5台くらい立ち上がりそうです。

他には、有料のコースになってしまいますが、

OSCPで有名な、オフェンシブセキュリティー社のpen-300というコース

https://www.offensive-security.com/pen300-osep/

こちらは、windowsやアクティブディレクトリーに特化し、

アンチウイルスソフトや、様々な防御の破り方を教えてくれるようです。

2000ドルのコースを選べば、テスト環境も、1年貸してくれます。

*OSCPレベル推奨ということですが、トレーニングとラボだけ使うのも可能なのでしょうか?

ペンテスターアカデミーのコース

こちらも、windowsに特化したコースのようです。

https://www.pentesteracademy.com/redteamlab

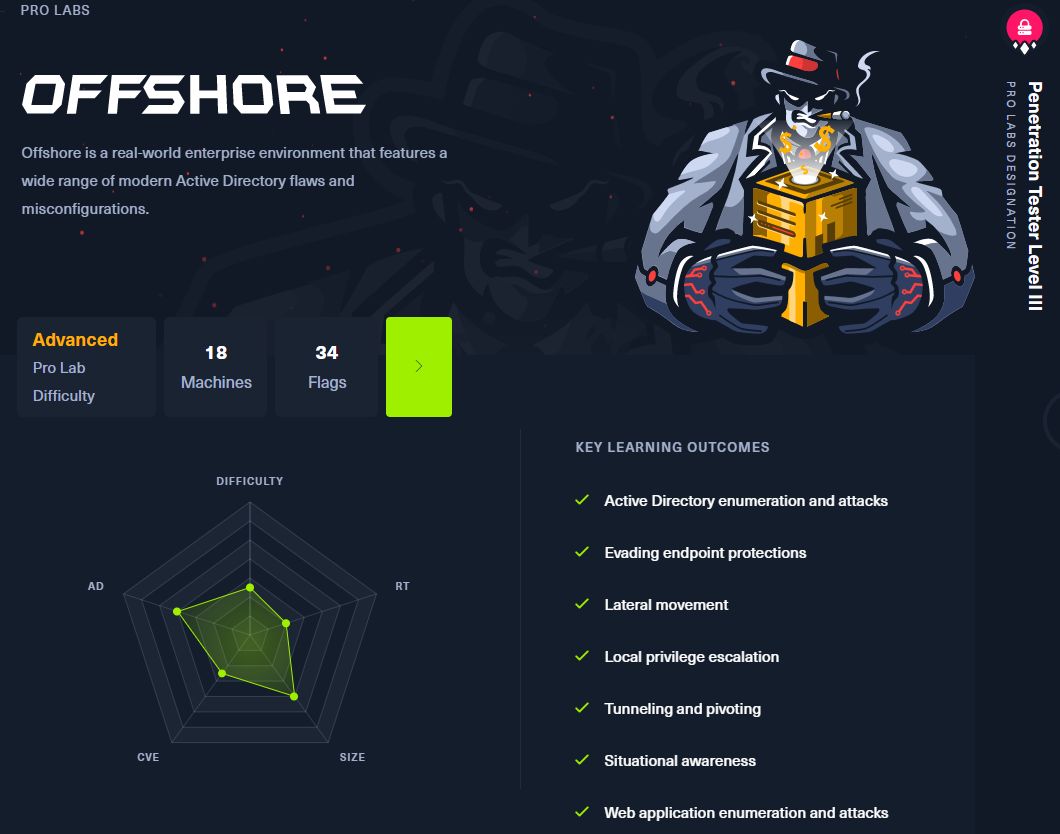

有名なhack the boxに、PRO LABSというのがあり、侵入トレーニングや環境を貸してもらえます。

https://www.hackthebox.com/hacker/pro-labs

その中に、Cybernetics Pro Labというのがあり、大規模なAD環境が舞台とのこと。

try hack meにもADのコース?がありました

https://tryhackme.com/module/hacking-active-directory

windowsのAD設定の甘さから侵入されるケースも多いようですので、機会があれば学びたい分野だと思います。

カスタムマルウェアを実行させ、SOCの監視をかいくぐり、ラテラルムーブメントしながら、ターゲットのファイルサーバへ..というのは、まるで映画の侵入シーンのようなイメージですね。

今は、WEBの脆弱性診断を中心に行っているのですが、事務所内ネットワークの知識もあれば、公開サーバーやファイヤーウォールが侵入されたとき、次はどういう方法で、内部ネットワークを狙われるか?成功する可能性や、難易度は?など、ハッカー視点からみた危険度について、知識ベースでもお話しでたり、判断材料にして頂けるのかなと思いました。

C2フレームワークのお勧めサイトです!こんなにたくさんの種類があることに驚きました。

ーー)..

コメント